En esta guía, se muestra cómo realizar las configuraciones necesarias en Azure para integrar MS Entra ID con Portal 360.

Una vez finalizadas las configuraciones que se indican a continuación, habrá realizado los ajustes en el portal Azure y dispondrá de la información necesaria para registrar el dominio Microsoft Entra ID en NDD Print Portal Portal 360.

Los permisos solicitados en esta guía son necesarios para la posterior asignación de atributos sugerida en la pantalla de creación del dominio integrado con MS Entra en Portal 360.

Acceder al panel de Azure

-

Inicie sesión en el Portal de Azure y acceda a la página de inicio.

-

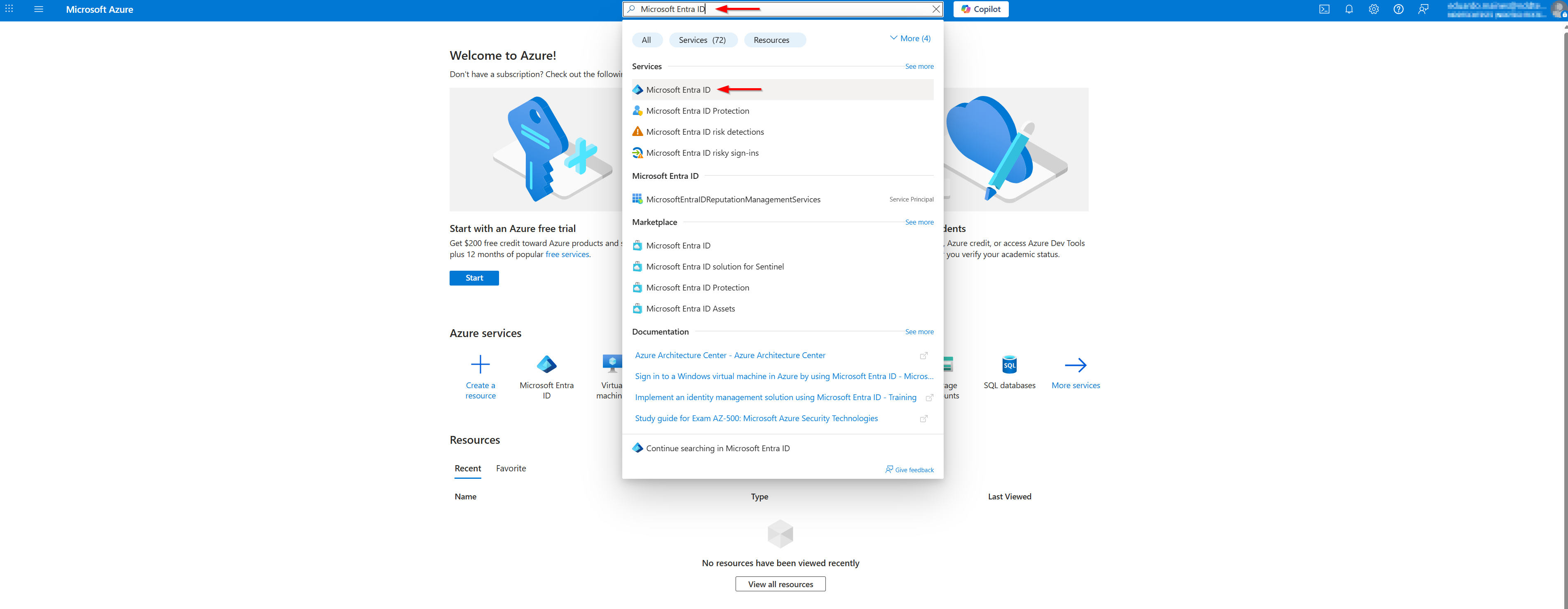

En la barra de búsqueda, escriba ‘entra’ y seleccione la opción Microsoft Entra ID.

La cuenta utilizada para iniciar sesión en Azure debe tener permisos de administración sobre el dominio que se integrará.

-

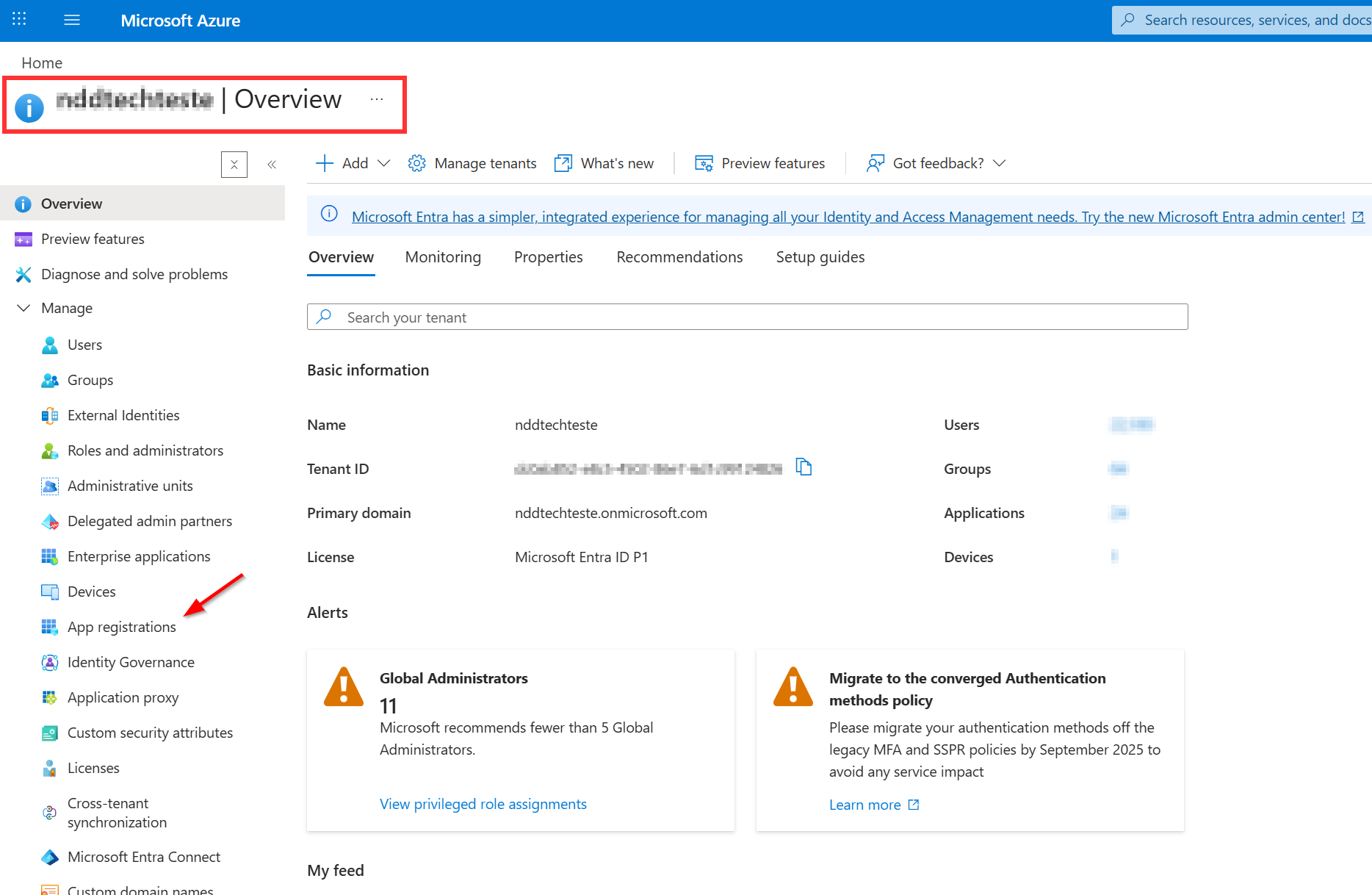

Acceda a la pestaña Usuarios para verificar que está administrando el dominio correcto.

Creación de la aplicación

-

Dentro de la configuración del dominio que se integrará, en el menú lateral, busque y seleccione ‘Registros de aplicación’.

-

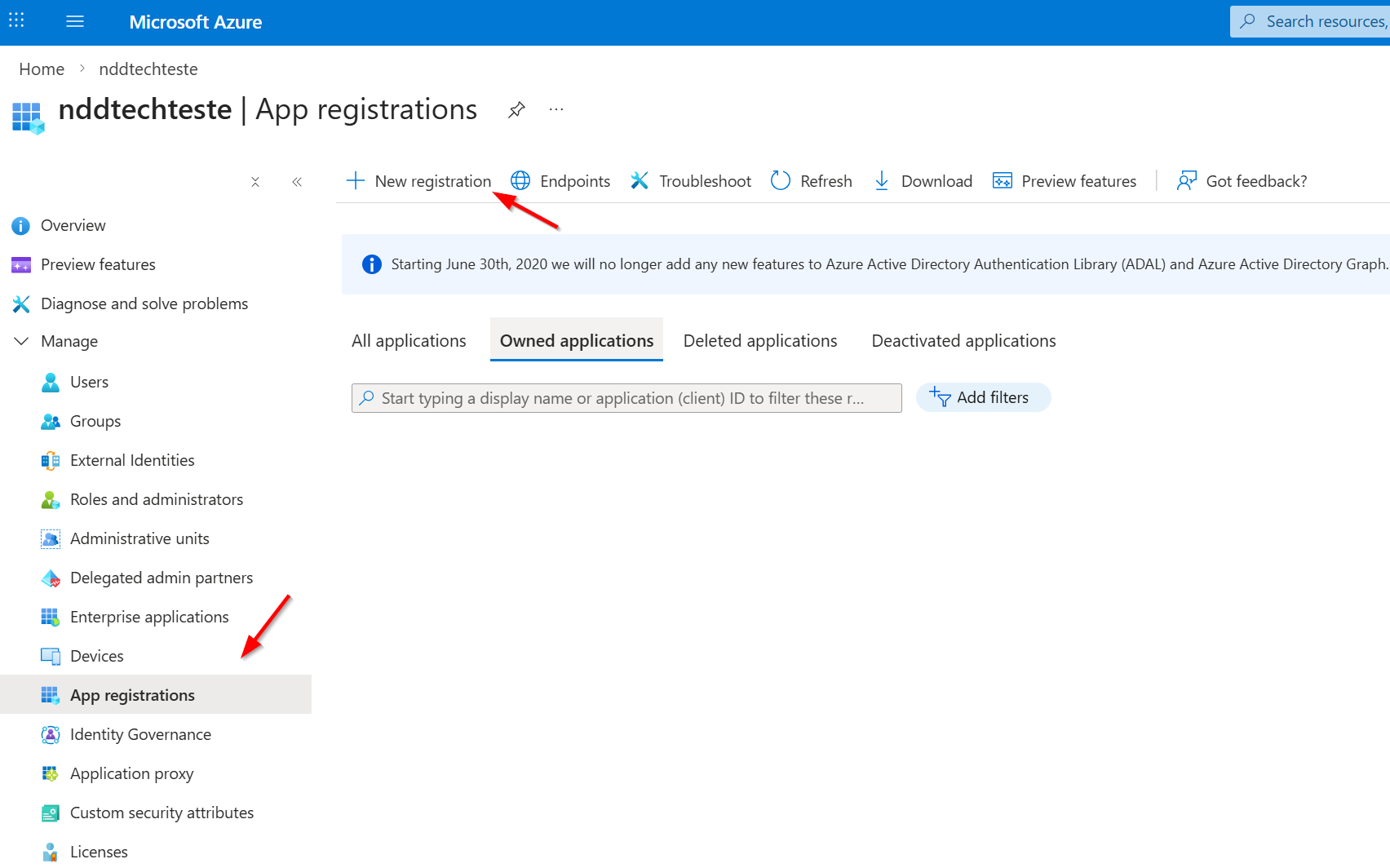

En la siguiente pantalla, haga clic en 'Nuevo registro'.

-

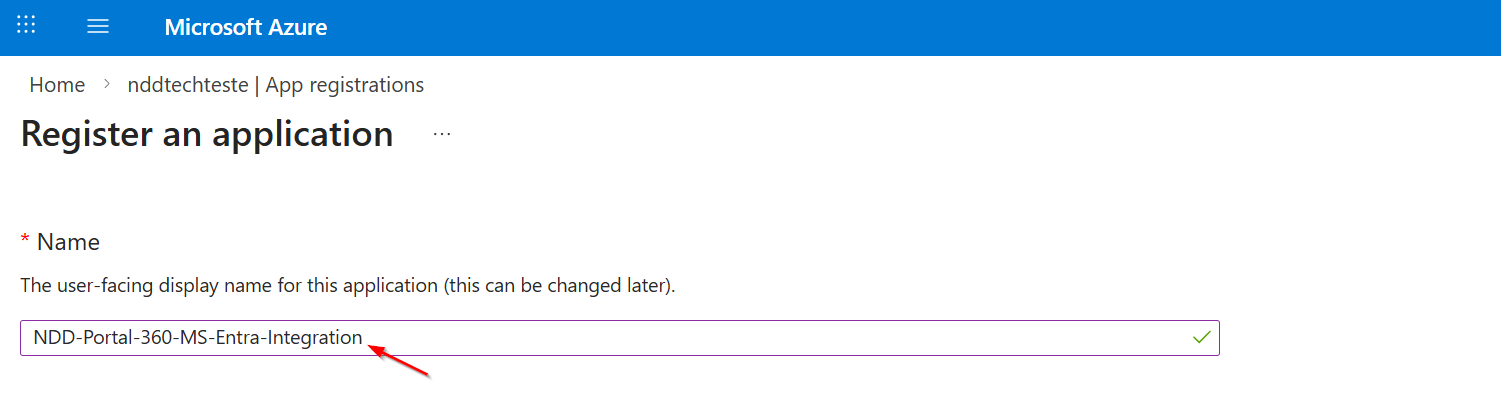

En la pantalla de creación, proporcione un nombre sugerido para la aplicación.

-

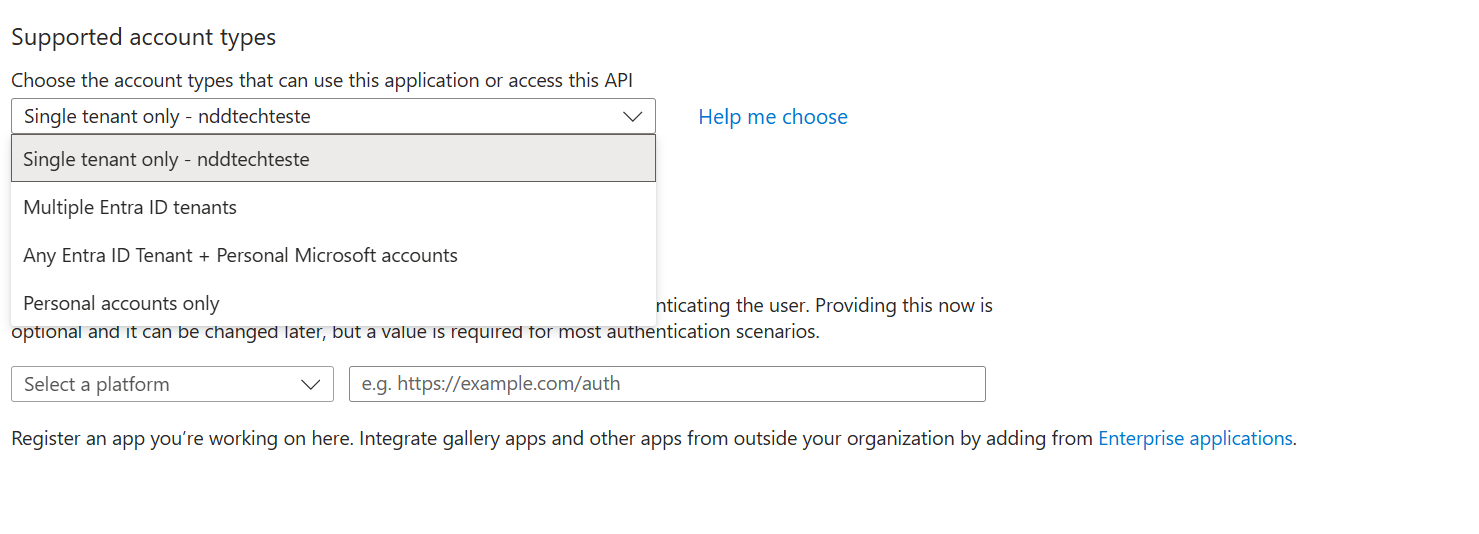

Para los tipos de cuenta compatibles, seleccione la opción indicada según el contexto de su entorno.

En este momento, no configuraremos las URL de redireccionamiento.

-

Haga clic en ‘Registrar’ para completar la creación.

-

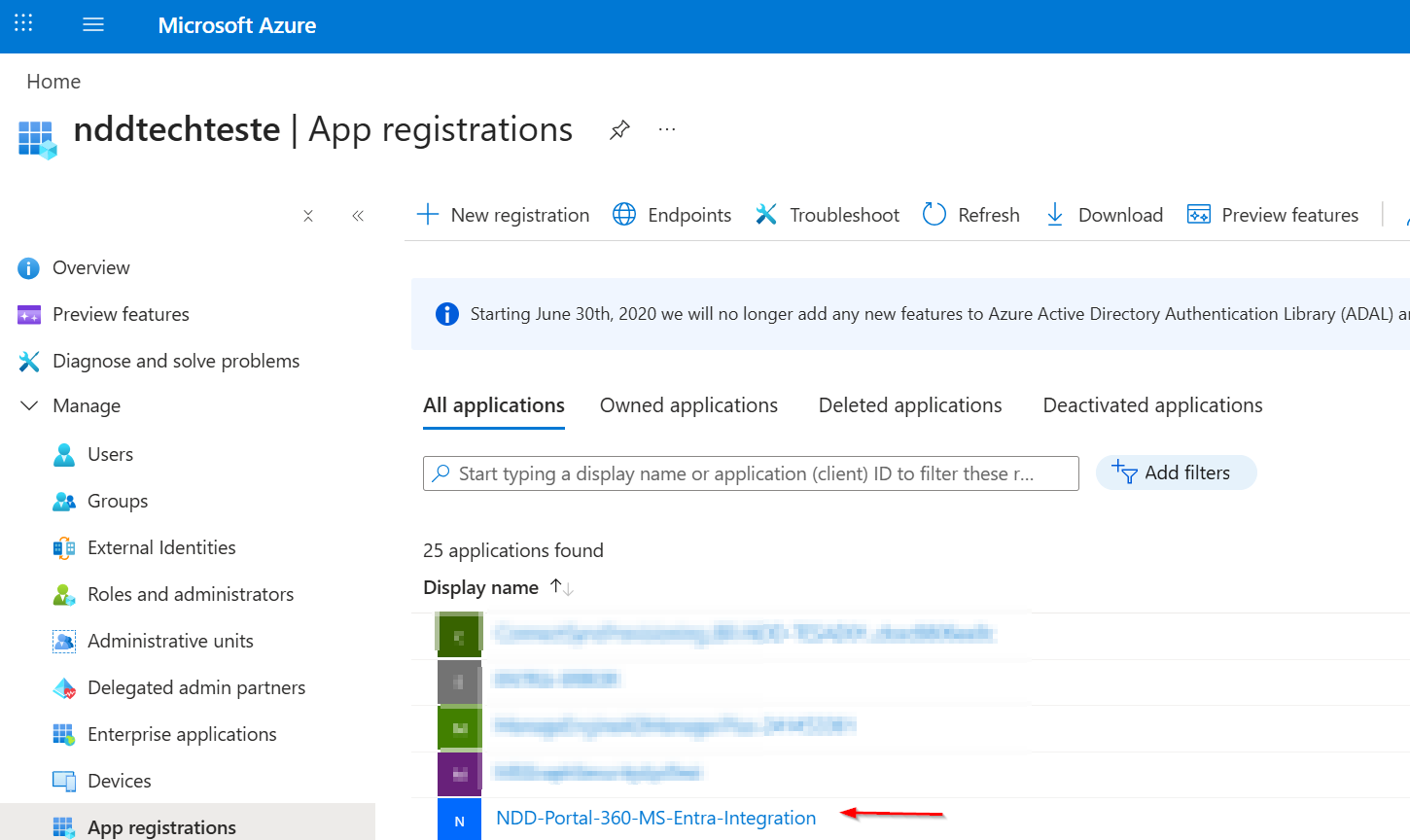

La aplicación recién creada aparecerá en la lista de aplicaciones, como se muestra a continuación:

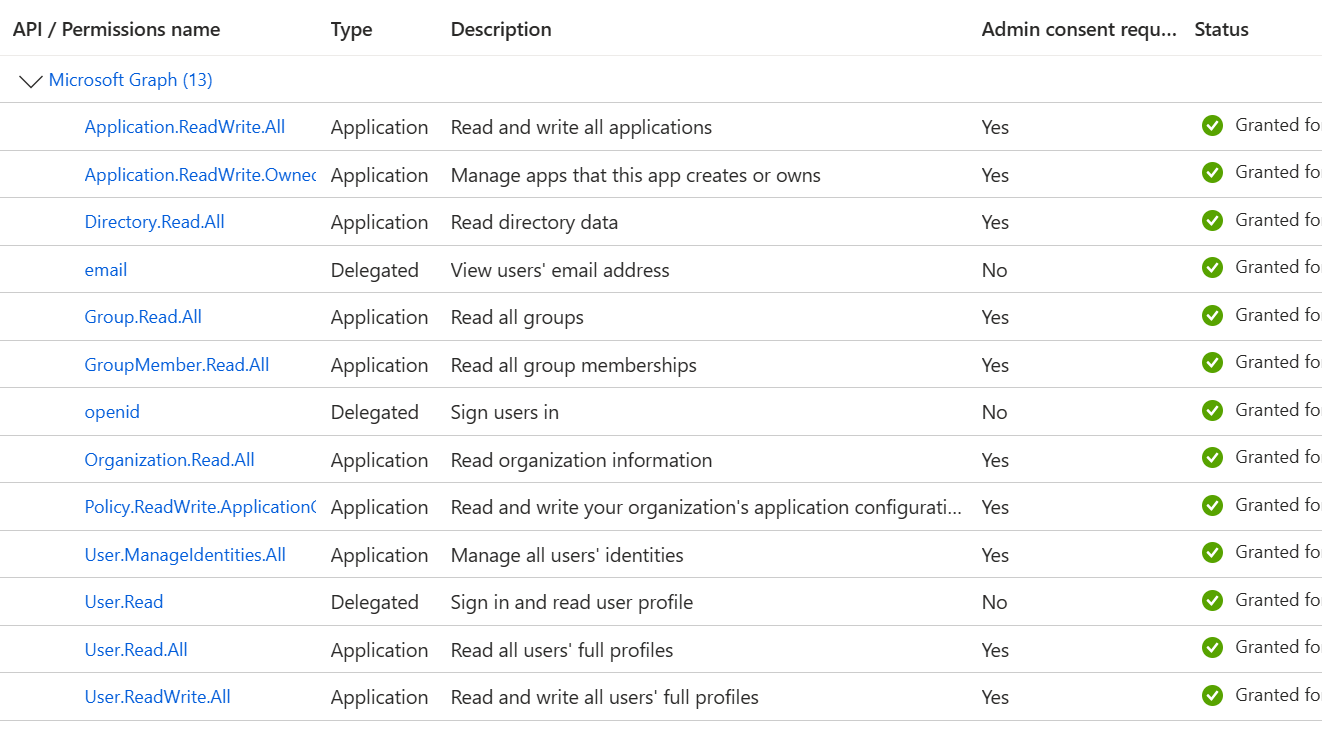

Definición de los permisos de la aplicación

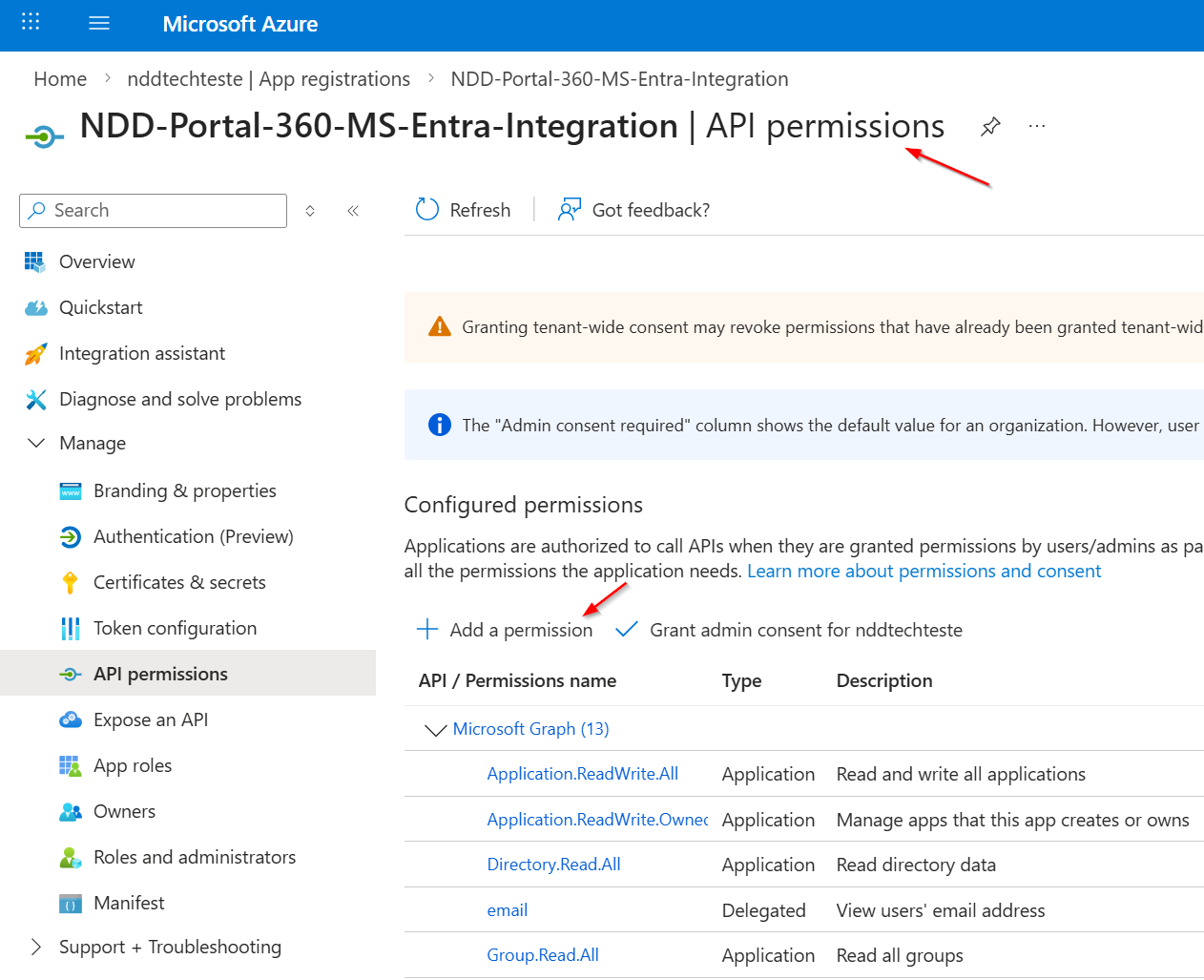

NDD Print Portal 360 realizará una sincronización de datos con el dominio MS Entra ID, utilizando la aplicación recién creada. Para ello, será necesario configurar los permisos adecuados.

Cómo añadir nuevos permisos:

-

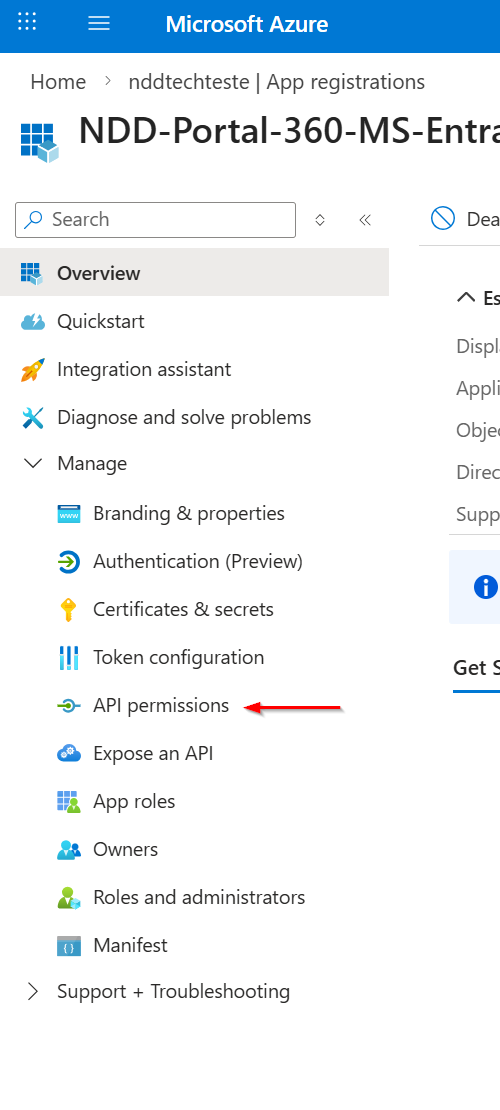

Acceda a la aplicación en la lista.

-

En el menú lateral, seleccione 'Permisos de API'.

-

Haga clic en el botón 'Añadir un permiso'.

-

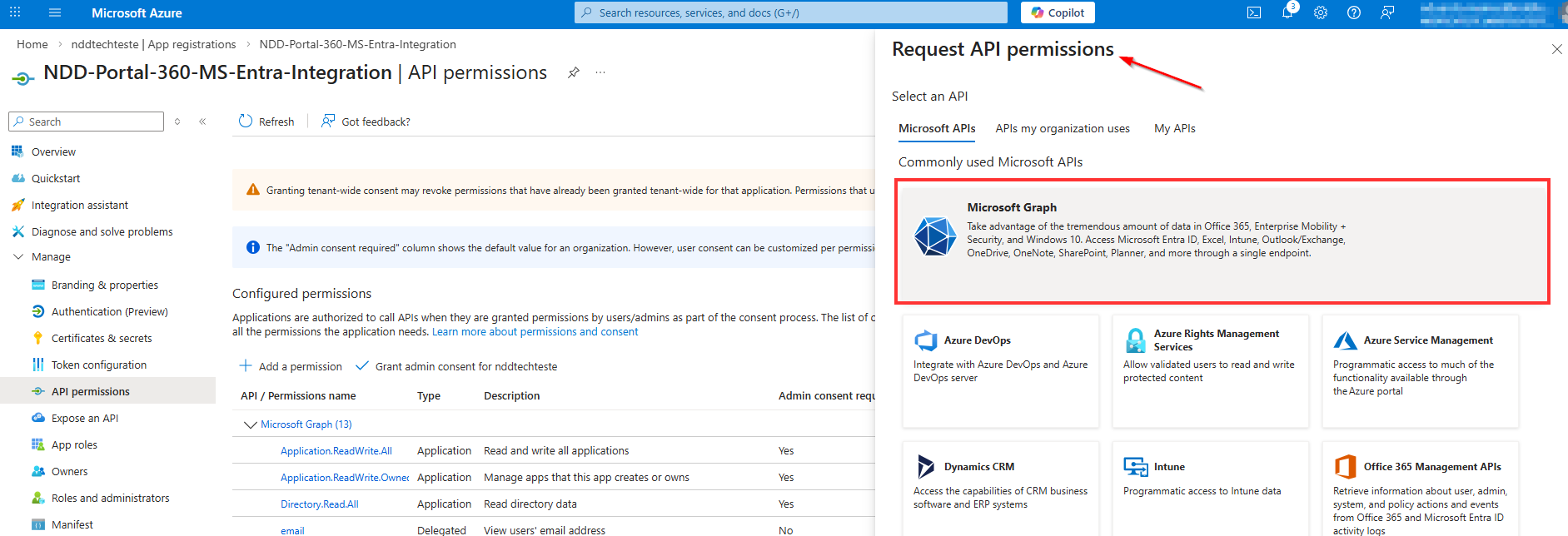

En el menú desplegable que se abrirá, seleccione la opción 'Microsoft Graph'.

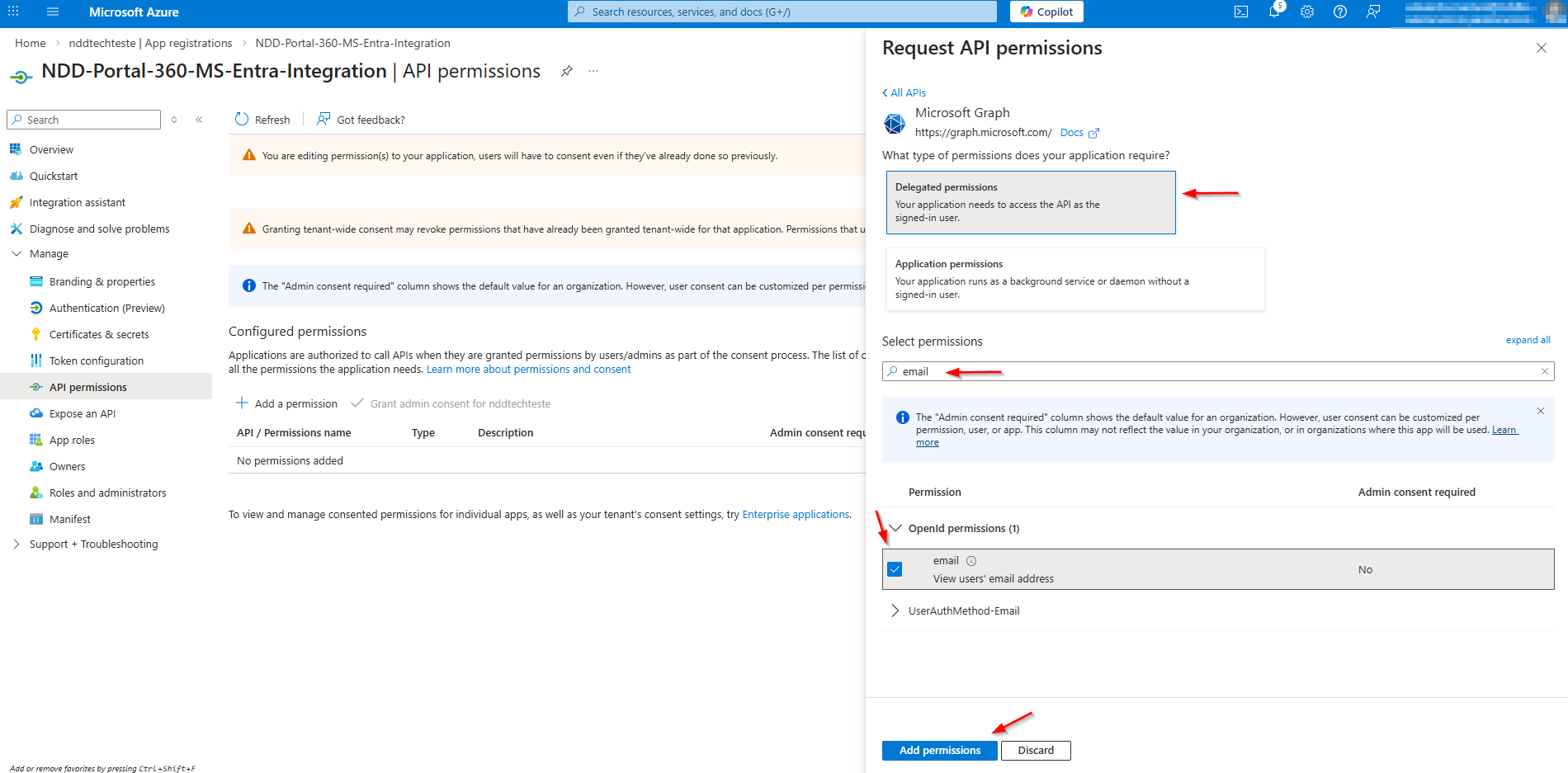

Seleccionar el tipo de permiso:

-

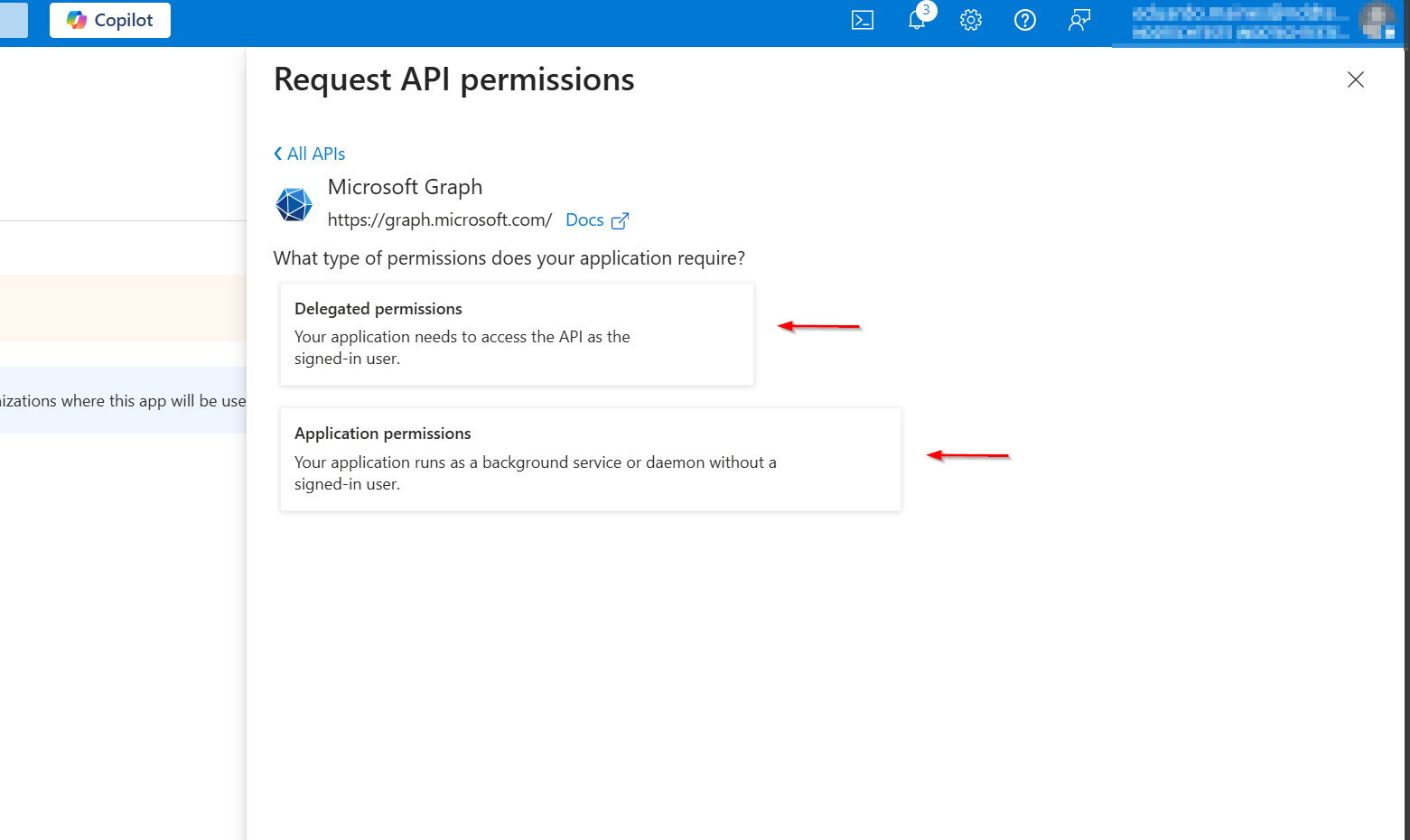

El menú desplegable mostrará dos categorías:

-

Permisos delegados

-

Permisos de aplicación

-

La elección depende del permiso que se vaya a configurar:

-

Si es delegado, seleccione Permisos delegados

-

Si es de aplicación, seleccione Permisos de aplicaciones

-

Después de elegir la categoría, escriba el nombre del permiso, marque la casilla de verificación correspondiente y haga clic en 'Añadir permisos'.

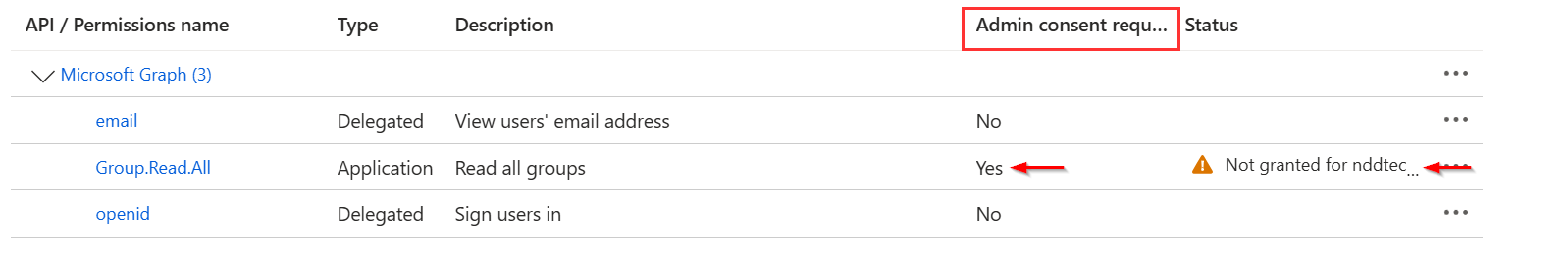

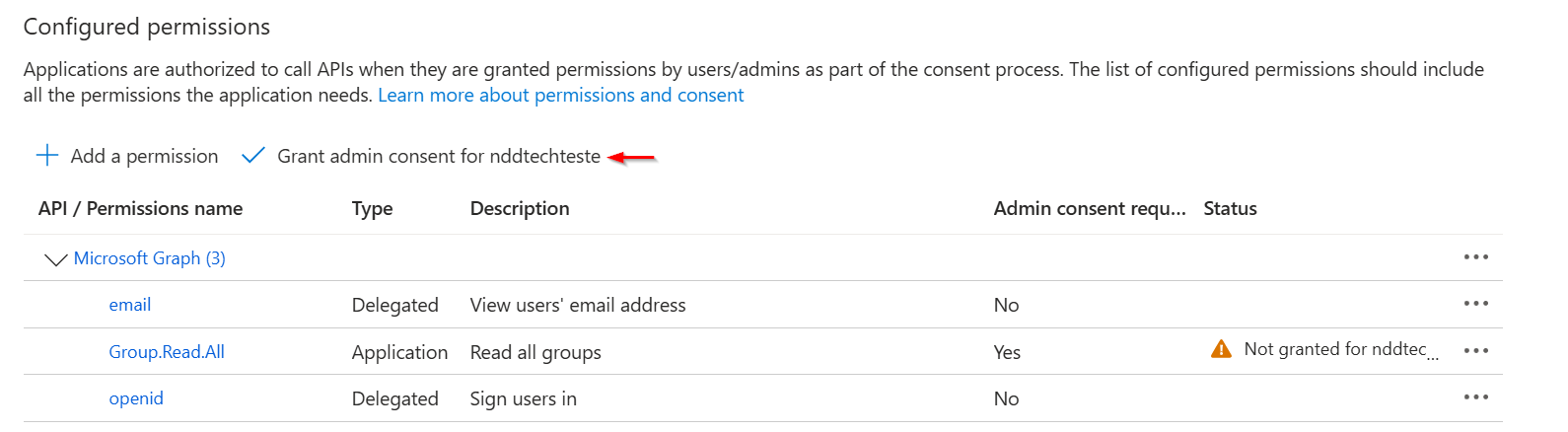

Consentimiento del administrador:

-

Algunos permisos requieren el consentimiento del administrador del dominio. Estos permisos aparecerán resaltados en la lista.

-

Si su cuenta tiene privilegios administrativos, se mostrará el botón: ‘Conceder consentimiento del administrador para [Nombre del dominio]’. Haga clic en él para completar el proceso:

Recopilación de la información para el Portal 360

Para completar la integración, será necesario recopilar la siguiente información:

-

ID de la aplicación (Cliente)

-

Dominio de la aplicación

-

ID del directorio (inquilino)

-

Secreto del cliente

Obtención de la información

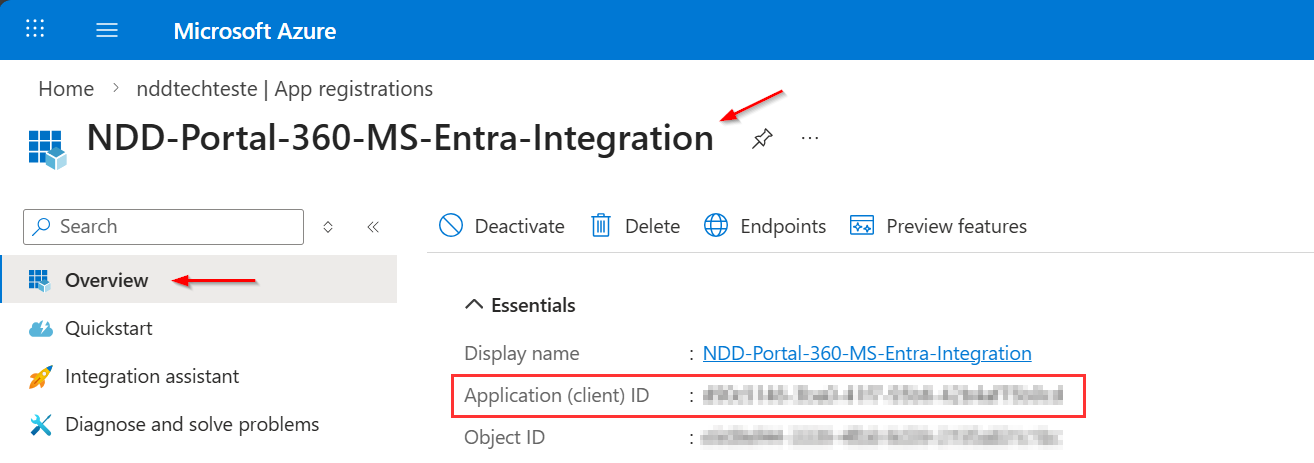

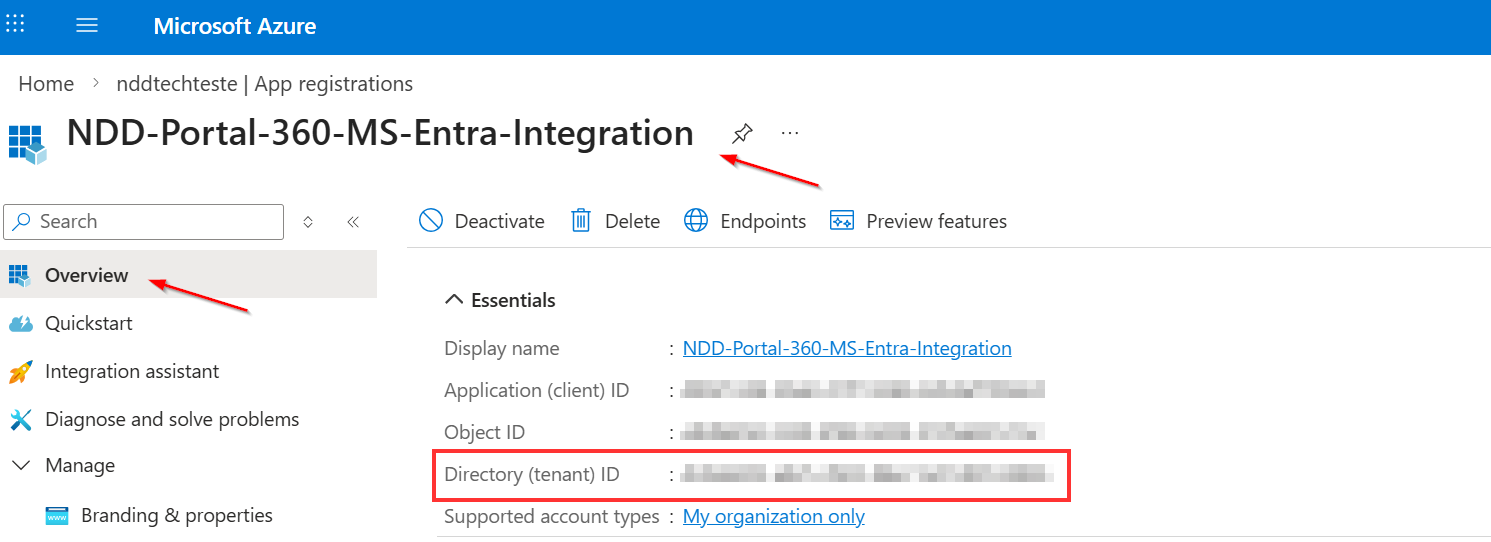

ID de la aplicación (cliente):

-

Acceda a la pestaña ‘Descripción general’ de la aplicación.

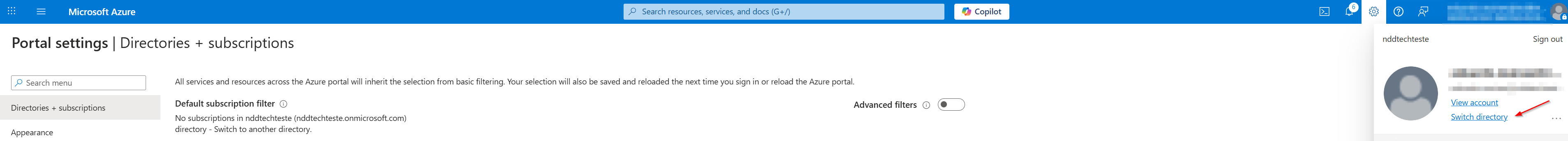

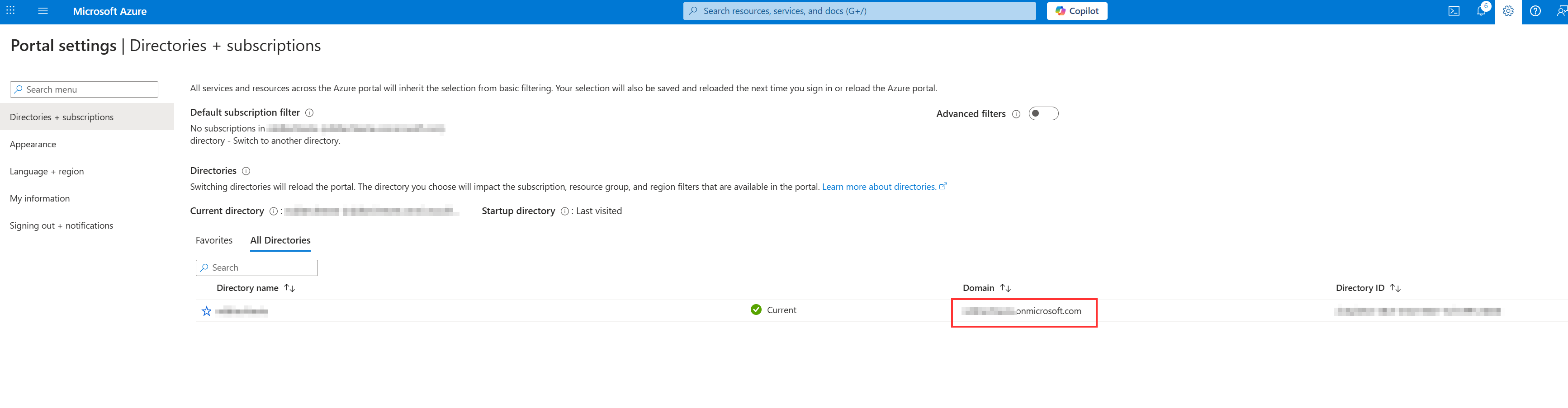

Dominio de la aplicación:

-

Busque esta información en la ruta que se muestra en el panel de la aplicación.

Sugerencia: Por lo general, se encuentra junto al identificador del inquilino y otra información básica.

A continuación:

ID del directorio (tenant):

-

También se encuentra en la pestaña ‘Descripción general’ de la aplicación.

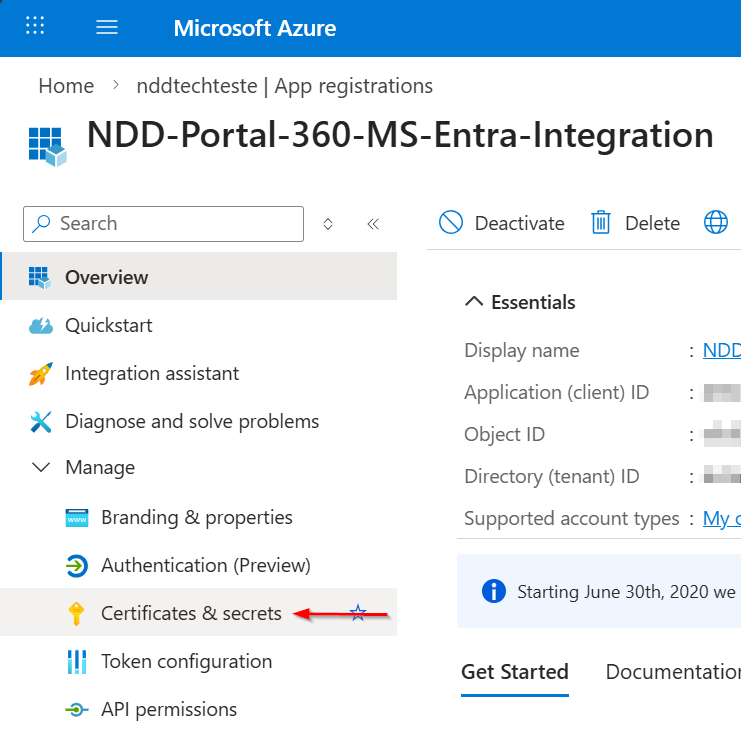

Secreto del cliente:

-

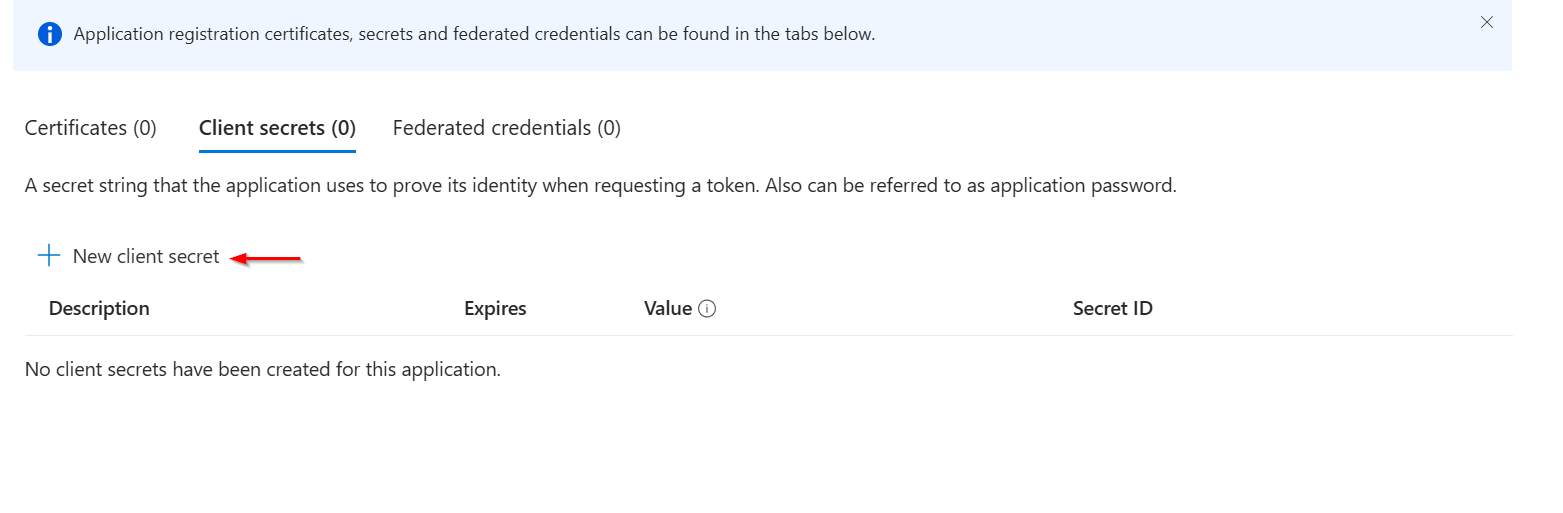

En el menú lateral, acceda a la pestaña ‘Certificados y secretos’.

-

Haga clic en 'Nuevo secreto del cliente'.

-

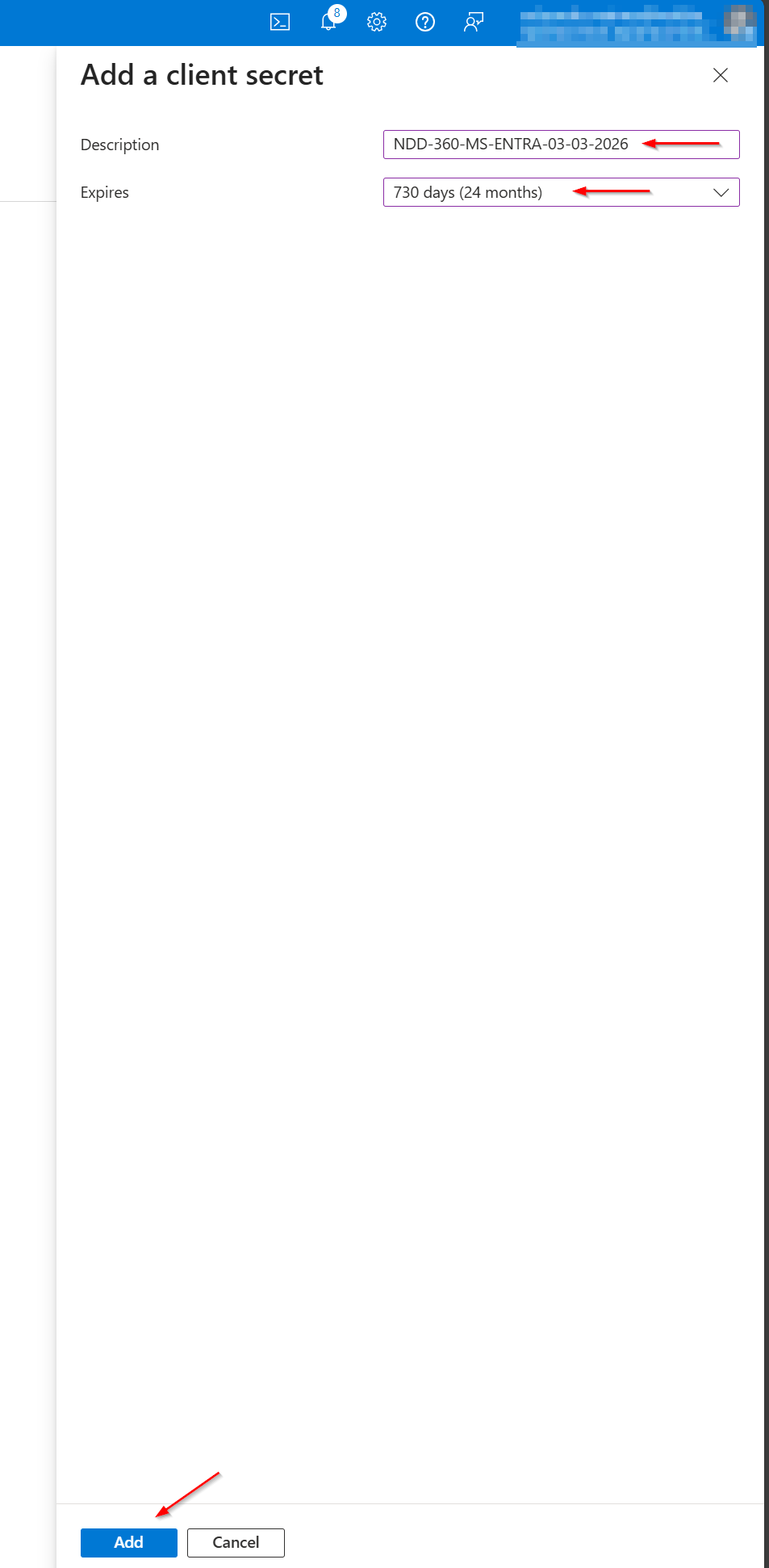

Añada una descripción sugerente, elija la fecha de caducidad más lejana disponible y el cliente en 'Añadir'

-

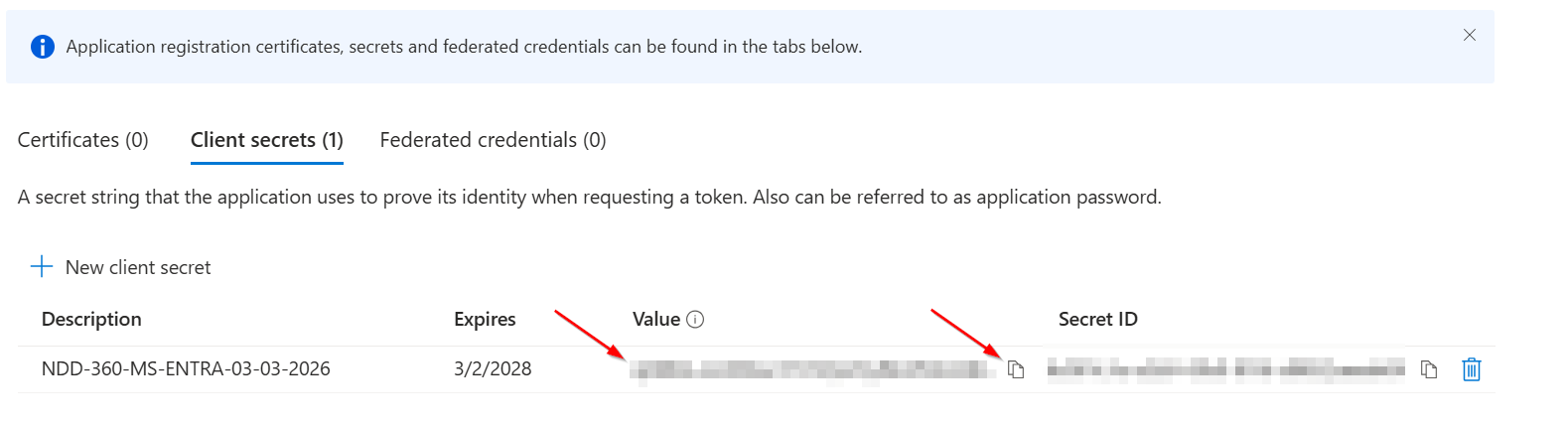

El secreto se mostrará en la lista.

Copie el valor utilizando el botón situado junto al secreto.

El valor del secreto debe almacenarse en un lugar seguro y compartirse solo con las personas necesarias.

Si necesita más información sobre los registros de aplicaciones en entornos que utilizan Azure AD,

siga el enlace oficial:

https://learn.microsoft.com/pt-br/entra/identity-platform/howto-create-service-principal-portal